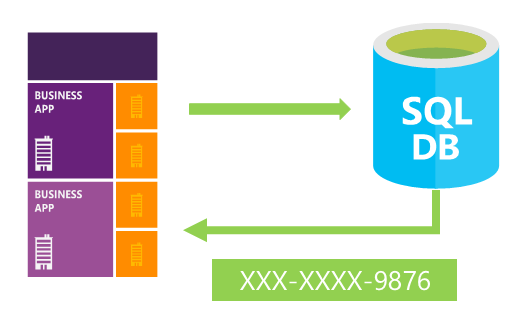

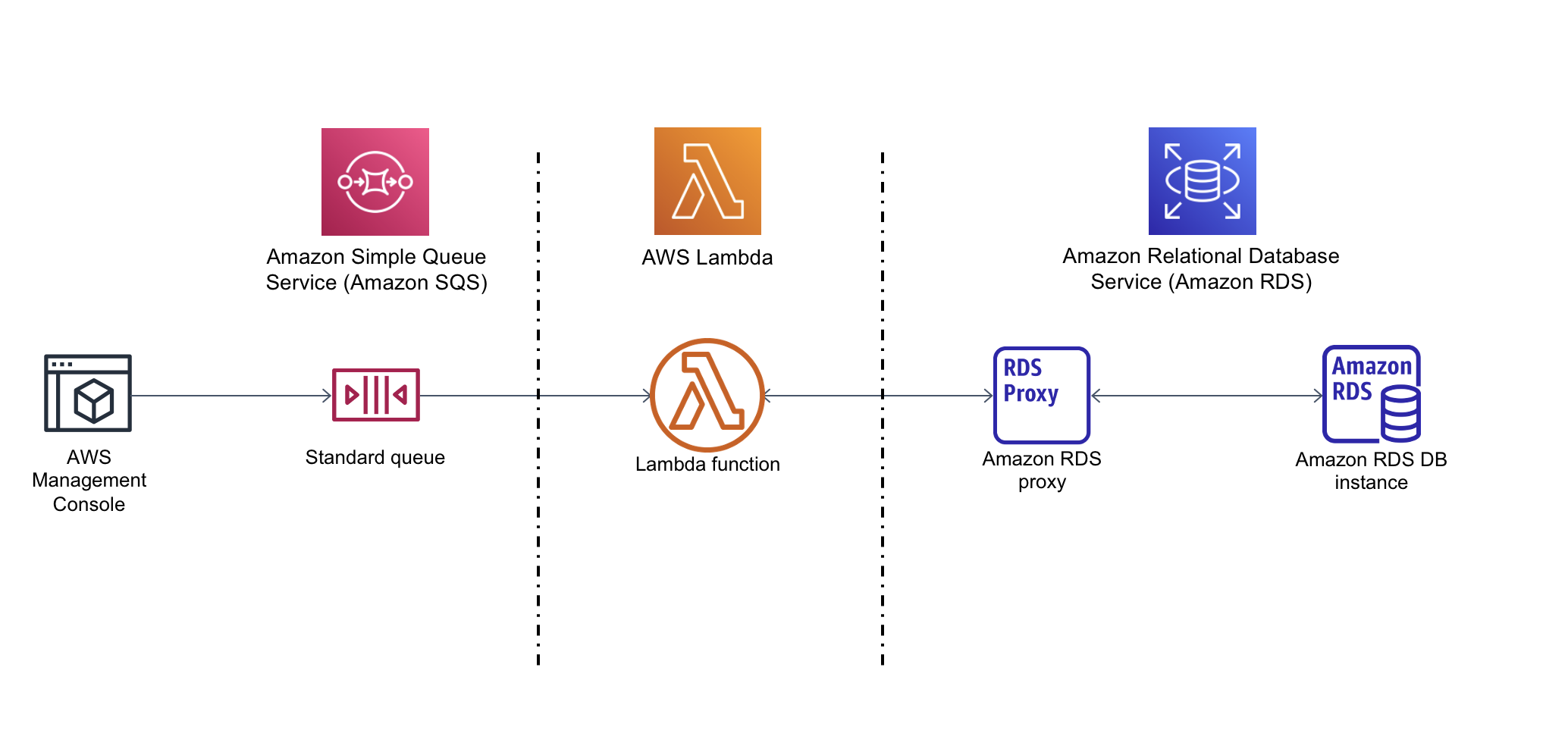

Tutorial: Using a Lambda function to access an Amazon RDS database - Amazon Relational Database Service

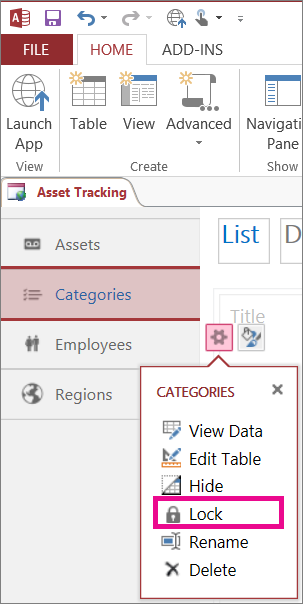

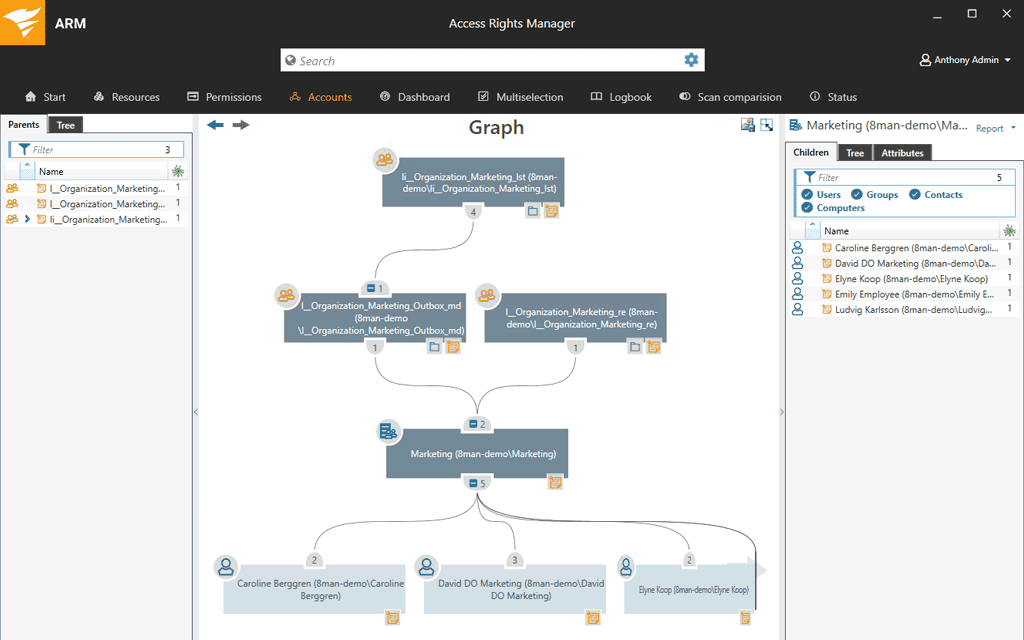

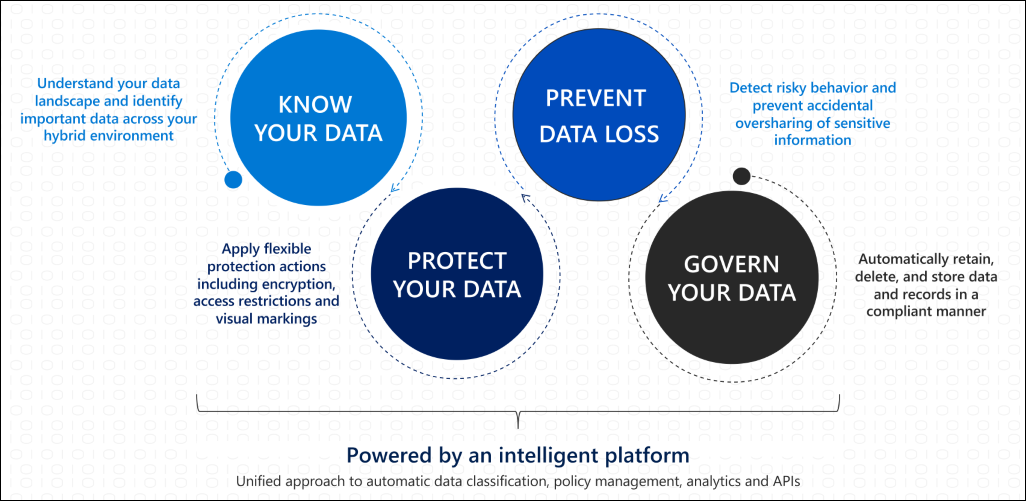

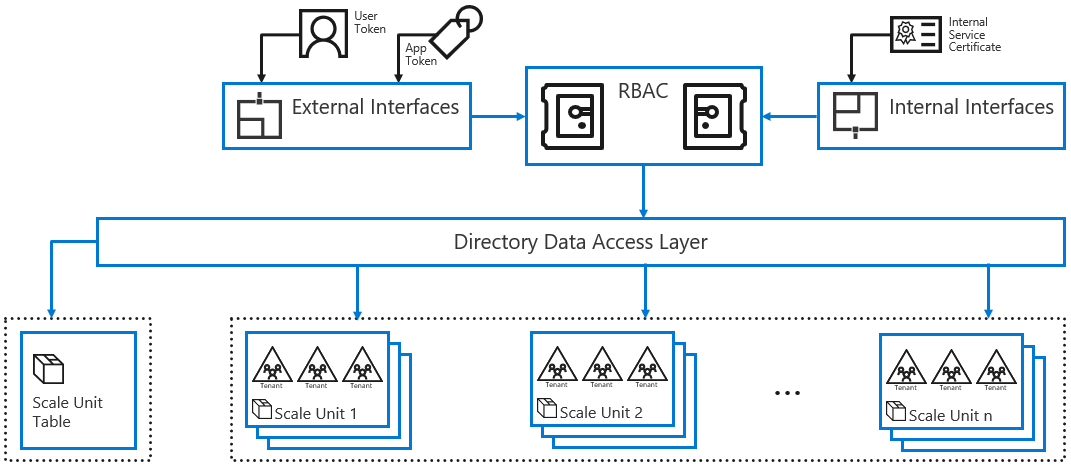

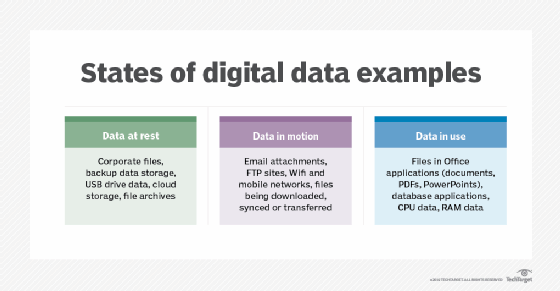

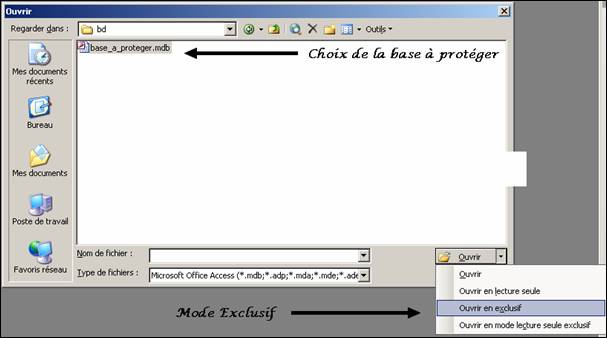

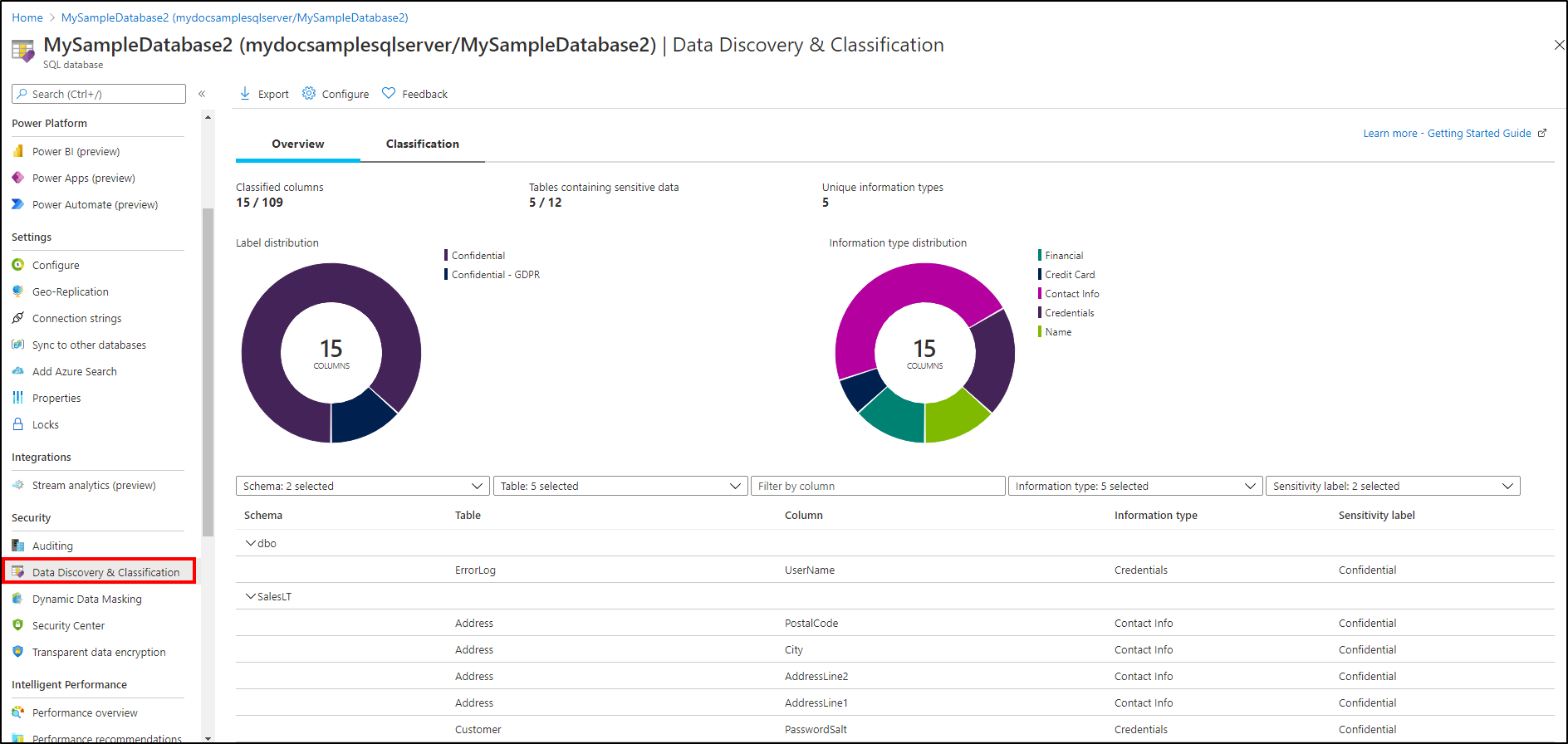

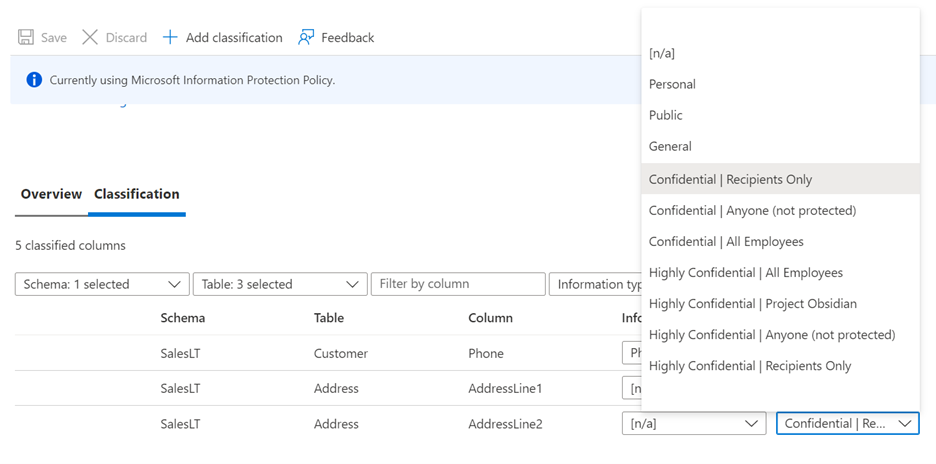

Data Discovery & Classification - Azure SQL Database & Azure SQL Managed Instance & Azure Synapse Analytics | Microsoft Learn

Data Discovery & Classification - Azure SQL Database & Azure SQL Managed Instance & Azure Synapse Analytics | Microsoft Learn